- Una de las primeras etapas de una evaluación de riesgos es saber qué dispositivos están en su red. Este laboratorio demostrará cómo crear una lista de inventario muy básica que luego se puede usar para evaluar la criticidad y la vulnerabilidad.

- En este laboratorio haremos lo siguiente:

- Realizaremos un escaneo de red NMAP utilizando la detección del sistema operativo.

- Usaremos un programa perl para analizar los resultados de nmap y crear una lista de inventario.

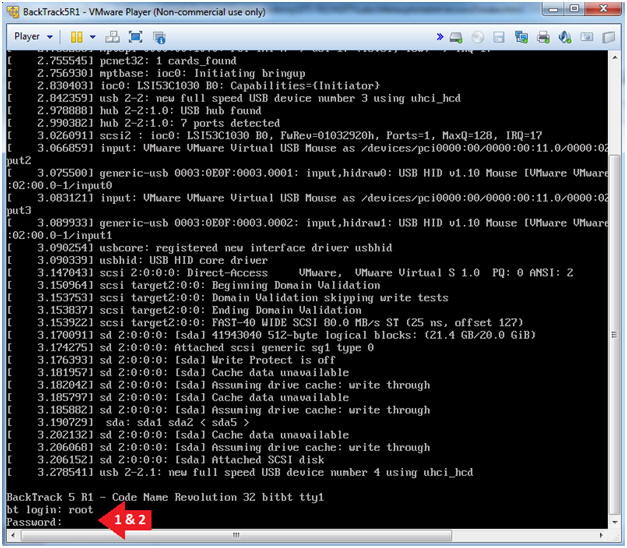

- Inicia sesión en BackTrack o kali

- Instrucciones:

- Login: root

- Contraseña: toor o <lo que sea que haya cambiado a>.

- Instrucciones:

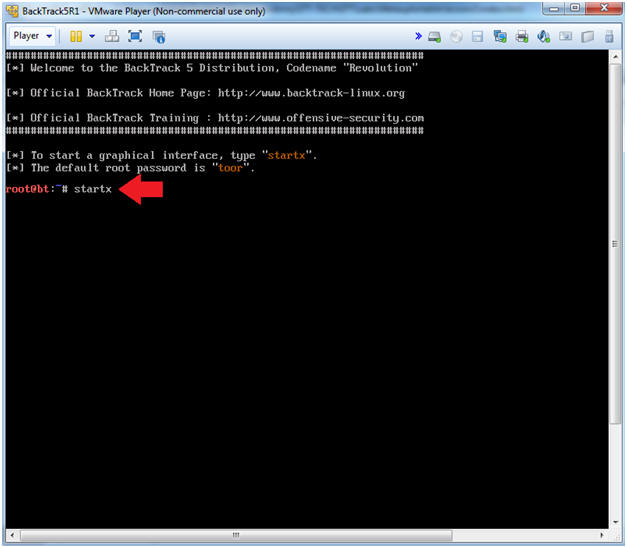

- Traer el GNOME

- Instrucciones :

- Escribe startx

- Instrucciones :

| Sección 3: Traer un terminal de consola |

- Iniciar una ventana de terminal

- Instrucciones :

- Haga clic en la ventana del terminal

- Instrucciones :

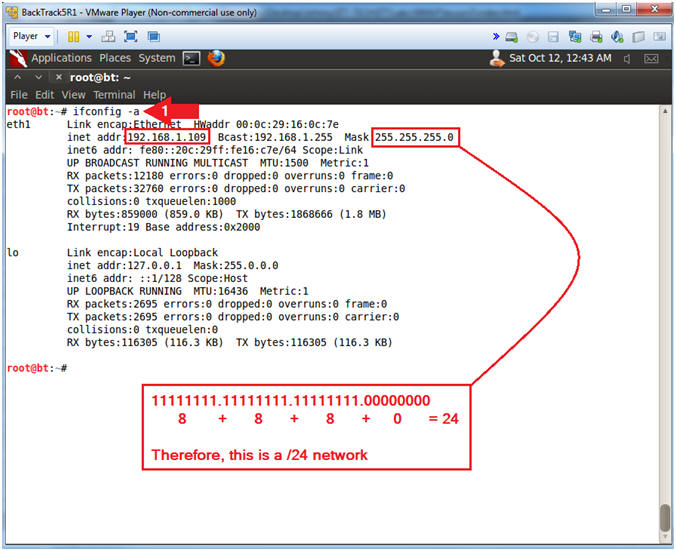

- Obtener la dirección IP

- Instrucciones :

- ifconfig -a

- Nota (FYI) :

- Mi dirección IP 192.168.1.109.

- En tu caso, probablemente será diferente.

- Observe que mi máscara es 255.255.255.0, que es una red / 24.

- Instrucciones :

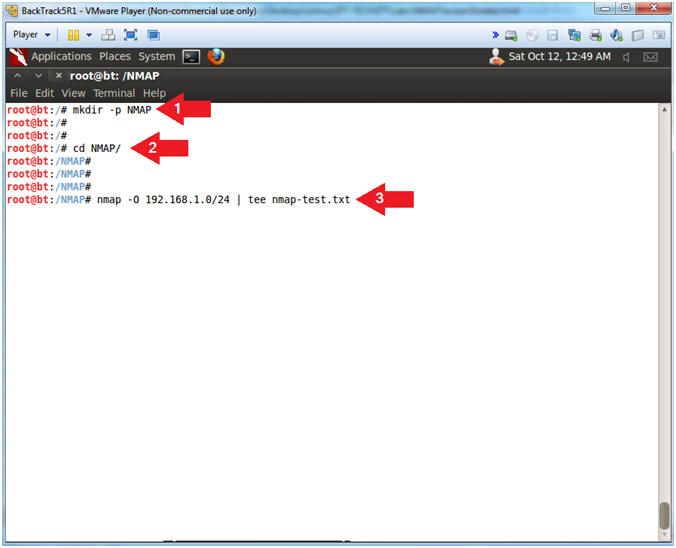

| Sección 4: Crear archivo de datos NMAP |

- Crear archivo de datos NMAP

- Instrucciones :

- mkdir -p NMAP

- cd NMAP /

- nmap -O 192.168.1 .0 / 24 | tee nmap-test.txt

- Reemplace los primeros tres octetos 192.168.1 con los primeros tres octetos de su dirección IP que se obtienen en (Sección 3, Paso 2).

- Reemplace / 24 , con su máscara de red también obtenga en (Sección 3, Paso 2).

- Nota (FYI) :

- Hacer directorio llamado NMAP.

- Cambiar directorio a NMAP

- Escanee toda la red 192.168.1.0 utilizando la detección del sistema operativo.

- Instrucciones :

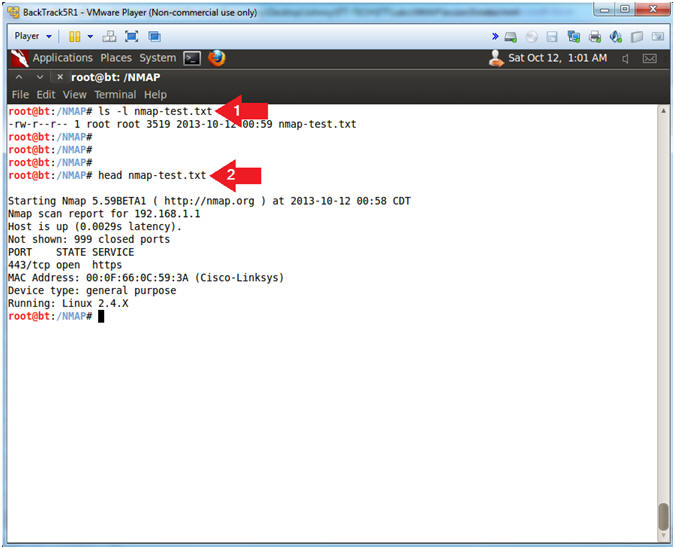

- Verifique el archivo de datos NMAP

- Instrucciones :

- ls -l nmap-test.txt

- head nmap-test.txt

- Nota (FYI) :

- Archivo de lista larga nmap-test.txt

- Mostrar las primeras 10 líneas de nmap-test.txt

- Instrucciones :

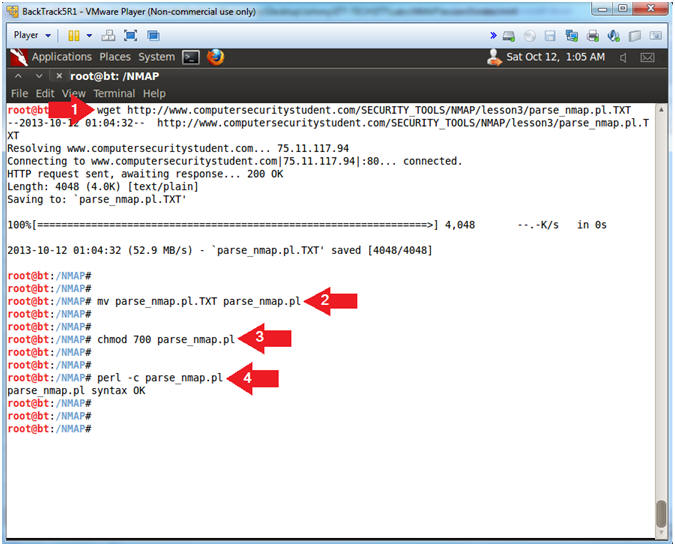

| Sección 5: Descargar el analizador NMAP |

- Descargar NMAP Parser

- Instrucciones:

- wget http://www.computersecuritystudent.com/SECURITY_TOOLS/NMAP/lesson3/parse_nmap.pl.TXT

- mv parse_nmap.pl.TXT parse_nmap.pl

- chmod 700 parse_nmap.pl

- perl -c parse_nmap.pl

- Nota (FYI) :

- Wget es una utilidad gratuita para la descarga no interactiva de archivos de la Web.

- Renombrar archivo de parse_nmap.pl.TXT a parse_nmap.pl

- Cambie los permisos de archivo a donde solo el usuario root tenga permiso de lectura, escritura y ejecución.

- Compruebe la sintaxis del programa perl

- Instrucciones:

| Sección 5: Generar lista de inventario usando nmap_parser.pl |

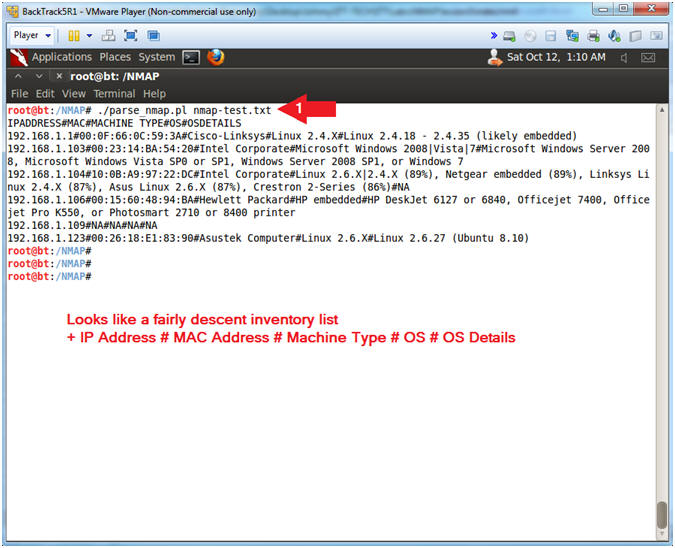

- Generar lista de inventario (modo no detallado)

- Instrucciones:

- ./parse_nmap.pl nmap-test.txt

- Nota (FYI):

- Suministre el programa perl (parse_nmap.pl) con el archivo nmap (nmap-test.txt) que creó.

- Instrucciones:

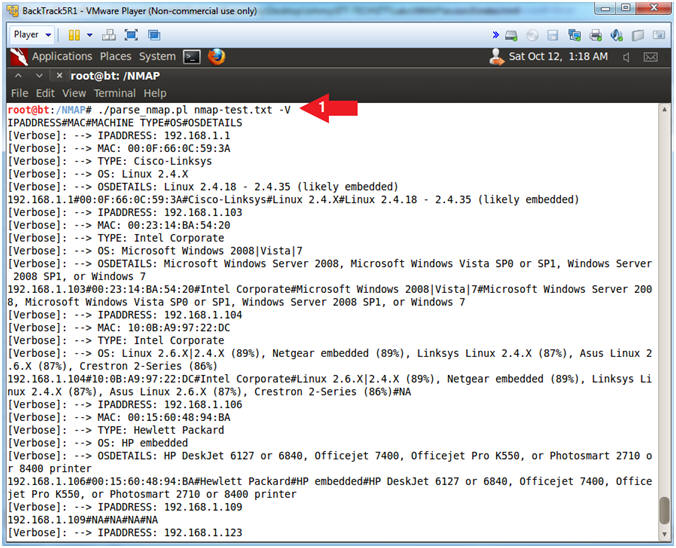

- Generar lista de inventario (modo detallado)

- Instrucciones:

- ./parse_nmap.pl nmap-test.txt -V

- Nota (FYI):

- Suministre el programa perl (parse_nmap.pl) con el archivo nmap (nmap-test.txt) que creó y la opción detallada ( -V ).

- Instrucciones:

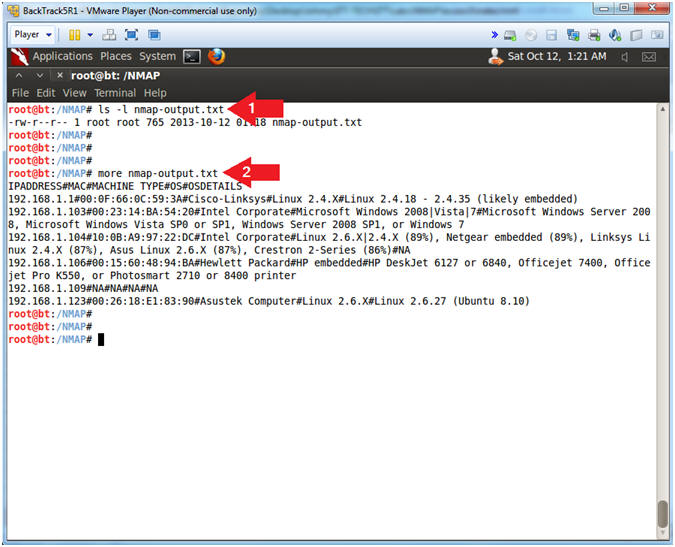

- Ver archivo de salida

- Instrucciones:

- ls -l nmap-output.txt

- más nmap-output.txt

- Notas (FYI):

- Lista larga el archivo nmap-output.txt.

- Más es un filtro para paginar texto a través de una pantalla a la vez.

- Instrucciones:

No hay comentarios:

Publicar un comentario